Desde hace cinco años, los especialistas de Kaspersky vienen advirtiendo sobre cómo los troyanos de acceso remoto (RATs) realizan ataques tipo ‘mano fantasma’ que le permiten a los ciberdelincuentes realizar fraudes bancarios utilizando el dispositivo de la víctima para burlar las defensas en la banca móvil.

Este modelo de cibercrimen estuvo dominado por los troyanos brasileños (siendo Ghimob el más activo en Perú) hasta la aparición de Zanubis el año pasado. Con varios indicadores que señalan que es de origen peruano, este malware ya lidera el ranking de intentos de ataque y representa casi el 50% de los bloqueos realizados por Kaspersky en el país en lo que va del año.

Esta nueva amenaza financiera llamó la atención de los expertos de Kaspersky por su complejidad. Según el análisis de la empresa, aunque el nivel técnico de Zanubis está a la par de los infames troyanos brasileños y emplea la misma táctica, sus objetivos se limitan a las apps de bancos e instituciones financieras que operan en el Perú con el fin de robar las credenciales de acceso a estas y secuestrar los mensajes SMS enviados a la víctima por las instituciones bancarias.

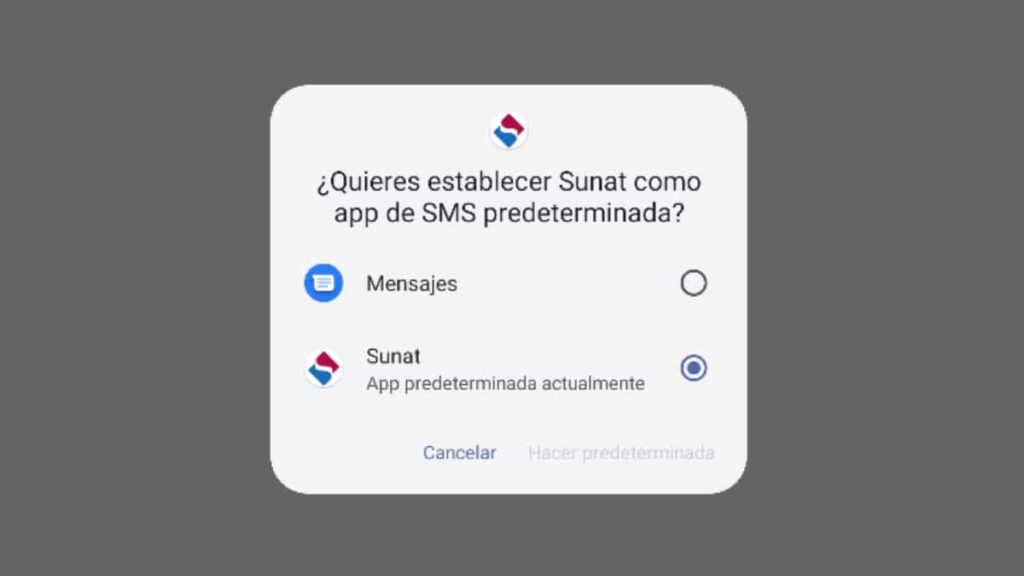

El principal modo de infección de Zanubis ocurre cuando el usuario baja una aplicación maliciosa fuera de la tienda oficial. El troyano intenta hacerse pasar por las aplicaciones Android de la organización gubernamental peruana SUNAT para engañar la víctima. En otras palabras, la amenaza utiliza el nombre y el icono de la app gubernamental legítima de manera ilegal.

Al momento que el usuario descarga la app falsa, el malware revisa si es la primera vez que se ejecuta en el dispositivo y si cuenta con permisos al Menú de Accesibilidad del teléfono. De lo contrario, Zanubis es capaz de mostrar mensajes con alertas de «es necesario actualizar la app» para lograrlo.

Es importante señalar que esta función está presente en todos los dispositivos Android, pues su objetivo es ayudar a personas con alguna discapacidad configurar el teléfono con tecnologías de asistencia. Sin embargo, los ciberdelincuentes explotan esta herramienta legítima para manipular las aplicaciones en el equipo infectado con comandos remotos. Sin este acceso, Zanubis no podría llevar a cabo el fraude en las apps bancarias.

Otra acción que el malware realiza es solicitar ser la aplicación predeterminada para la validación de mensajes SMS. Esta configuración le permite robar los códigos de activación o verificación que las instituciones financieras envían a la víctima vía mensajes de texto. Cuando la amenaza intercepta uno de estos mensajes SMS, el malware lo elimina para borrar evidencia del fraude.

Una vez operativo (con ejecución en segundo plano y permiso para operar otras apps), Zanubis muestra una página web legítima de SUNAT donde los clientes pueden buscar deudas. Esta fase es notable ya que sirve para evitar que el usuario sospeche que ha sido víctima de un ataque.

La estafa empieza cuando el troyano identifica que la víctima utiliza aplicaciones específicas – la lista está compuesta por 38 apps de instituciones financieras que operan en Perú, así como las apps de Gmail y WhatsApp; estas últimas para robar o monitorear la información de sus víctimas. En esta etapa, Zanubis registra todos los textos digitados en el equipo y graba la pantalla con el fin de robar las credenciales de ingreso a las apps.

Según los expertos, el robo de dinero a través de las apps financieras o de la banca móvil se realiza cuando la víctima del dispositivo infectado no lo esté utilizando, o no pueda hacerlo, ya que Zanubis puede bloquear el uso del teléfono mediante actualizaciones falsas de Android.

La excepción es cuando el dueño del dispositivo infectado haya configurado la verificación biométrica para ingresar a sus cuentas. En este caso, el fraude se produce durante el segundo acceso a la aplicación bancaria para que el programa malicioso pueda forzar la verificación facial o mediante la huella digital.

En ambos casos, Zanubis podría obscurecer la pantalla del teléfono infectado para imitar el bloqueo del teléfono y engañar a la víctima para que use el desbloqueo biométrico.

Aunque no se puede hacer una atribución definitiva con la información actualmente disponible, existen varios indicadores que señalan que Zanubis es de origen peruano. En primer lugar, el idioma utilizado por los desarrolladores es el español con un gran conocimiento de la jerga y frases comunes.

Además, muestra gran afinidad por los bancos y entidades financieras peruanas, siendo estas apps su único objetivo por el momento. Otra señal inesperada es que mientras los expertos de Kaspersky realizaban el análisis de este malware, notaron varios envíos a la plataforma del VirusTotal. Según la telemetría, todas esas nuevas muestras enviadas aparecían provenir de un remitente en Perú.

«Desde el punto de vista técnico, este troyano peruano es tan avanzado como las amenazas creadas en Brasil, las cuales han dominado los ataques de fraude bancario en América Latina. Sin embargo, Zanubis se beneficia de su conocimiento del sistema financiero peruano«, explica Fabio Assolini, director del Equipo de Investigación y Análisis para América Latina en Kaspersky.

Además de la lista de aplicaciones a las que el malware apunta para cometer fraudes, la amenaza ya representa el 45% de los troyanos bancarios bloqueados en Perú por las tecnologías de Kaspersky. En comparación, los troyanos brasileños representan alrededor del 25% de los intentos de infección que bloqueamos en el país«, agregó.

Reduce el riesgo de infección con estas recomendaciones

– Solo instalar aplicaciones de fuentes confiables, idealmente desde las tiendas de aplicaciones oficiales;

– Verificar los permisos solicitados por la aplicación: si no corresponden con la tarea de la aplicación (por ejemplo, un lector solicita acceder a los mensajes y llamadas del usuario), esto puede ser una señal de que se trata de una aplicación poco confiable;

– Usar una solución de seguridad robusta que le proteja contra software malicioso y sus acciones. Kaspersky Premium puede ayudarle a evitar esas situaciones desagradables;

– No hacer clic en enlaces incluidos en correos electrónicos, redes sociales o mensajes SMS no deseados;

– No realizar el procedimiento de rooting del dispositivo que proporcionará a los ciberdelincuentes posibilidades ilimitadas.